Notifica Violazione dei dati – Data Breach#

DPM offre un sistema decentralizzato per la segnalazione delle violazioni di dati (cd. Data Breach). Il sitema è costituito da un Modulo di segnalazione disponibile a tutti gli utenti e da un Registro delle violazioni nel quale confluiscono tutte le segnalazioni. Il Registro delle violazioni è disponibile solo agli utenti con relativo privilegio applicativo,(vedi Ruoli applicativi e privilegi utente). Avendo accesso al registro delle violazioni, gli utenti potranno valutare se integrarla con ulteriori dettagli e inoltrare la segnalazione all’autorità di controllo e/o agli interessati.

Modulo segnalazione violazione#

Tutti gli utenti di DPM, dalla loro pagina utente, possono creare una notifica di violazione dei dati fornendo le seguenti informazioni:

Nome data breach;

Area di impatto della violazione (Disponibilità, Integrità, Riservatezza);

Data evento e data rilevazione del medesimo;

Descrizione sommaria della violazione.

Queste informazioni vanno a costituire una potenziale violazione nel registro delle violazioni il quale è consultabile solo dagli utenti a cui è stato assegnato il relativo privilegio (vedi Ruoli applicativi e privilegi utente). Al momento della segnalazione viene inviata in automatico una mail all’indirizzo definito per il DPO.

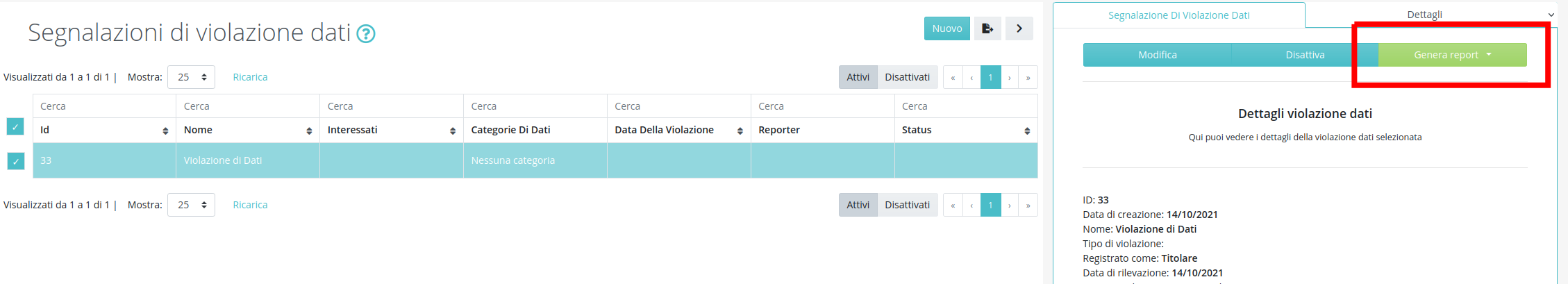

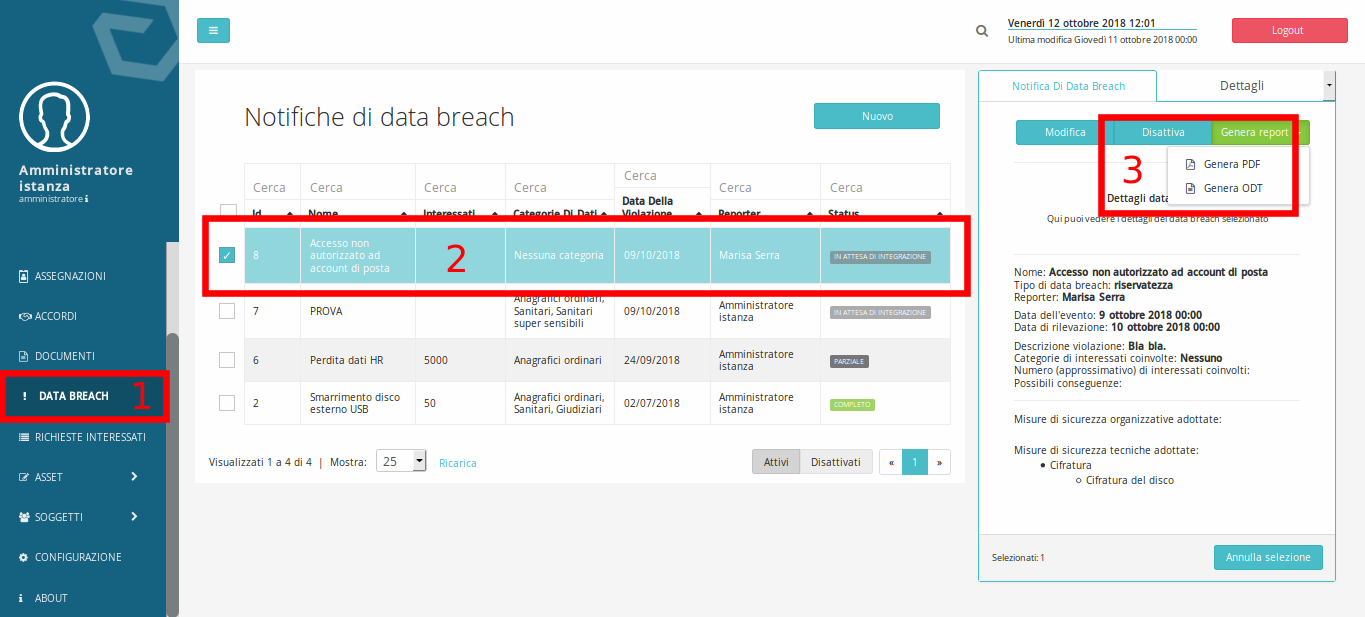

Registro delle violazioni#

Tramite il registro delle notifiche di violazioni (contrassegnato dalla voce di menu Data Breach) è possibile consultare le notifiche generate dagli utenti, modificarle ed integrarle inserendo le informazioni richieste dagli articoli 33 e 34 Regolamento UE 2016/679 nonché dal Garante per la protezione dei dati personali. Integrando le informazioni pervenute in via decentralizzata oppure inserendo direttamente centralmente le informazioni come del caso, sarà poi possibile generare un documento (report della violazione di dati) che potrà essere utilizzato in un secondo momento come aiuto/supporto per notificare quella violazione di dati all’autorità di controllo (tramite procedura ufficiale dedicata), agli interessati o al titolare del trattamento.

Nello specifico, i campi disponibili nelle singole occorrenze di Data Breach contenute nel registro delle violazioni sono:

Nome della violazione;

Reporter;

Status;

Trattamenti coinvolti;

Applicativi coinvolti;

Componenti IT coinvolti;

Eventuali ulteriori titolari del trattamento coinvolti;

Eventuali ulteriori terze parti coinvolte;

Note relative ai soggetti (titolari o terze parti) coinvolti;

Data dell’evento;

Data di rilevazione dell’evento;

Modalità con la quale si è venuti a conoscenza della violazione;

Descrizione della violazione;

Causa della violazione;

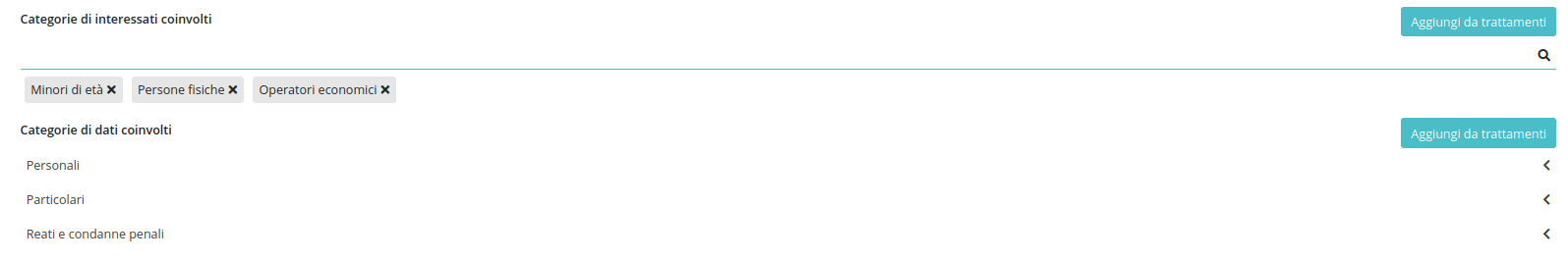

Categorie di dati coinvolti;

Volume di dati coinvolti;

Numero (approssimativo) di interessati coinvolti;

Categorie di interessati coinvolti;

Potenziali effetti negativi per gli interessati;

Stima della gravità della violazione;

coinvolgimento di interessati di altri Paesi dello Spazio Economico Europeo;

coinvolgimento di interessati di Paesi non appartenenti allo Spazio Economico Europeo;

Tipo di violazione in caso di perdita di confidenzialità;

Tipo di violazione in caso di perdita di integrità;

Tipo di violazione in caso di perdita di disponibilità;

Misure di sicurezza adottate al momento della violazione;

Misure di sicurezza adottate successivamente alla violazione al fine di contenere la medesima;

Misure di sicurezza adottande per prevenire violazioni future simili;

Notifica dell’evento;

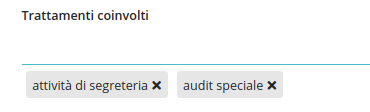

Inserimento di informazioni a partire dai trattamenti collegati#

È possibile caricare automaticamente delle informazioni a partire da quelle già contestualizzate nei trattamenti collegati al Data Breach.

Le informazioni che si possono attingere dai trattamenti collegati sono:

Categorie di dati;

Categorie di Interessati;

Misure di sicurezza legate direttamente al trattamento (ma non anche quelle degli oggetti collegati al trattamento quali ad esempio gli applicativi);

Applicativi;

Componenti IT;

Luoghi Fisici.

Per correlare gli elementi associati ai trattamenti al data breach è sufficiente cliccare sul bottone azzurro «Aggiungi da trattamenti»

Calcolo della gravità di una violazione dei dati#

DPM permette di calcolare il livello di gravità di una asserita violazione di dati, in modo da poter poi decidere sulla scorta di detto livello se notificare la violazione al garante o se comunicarla agli interessati. La metodologia utilizzata in DPM è ispirata a quella ENISA (Recommendations for a methodology of the assessment of severity of personal data breaches). È possibile accedere a detta sezione direttamente in calce all’interfaccia che permette di censire un evento di violazione

Al fine del calcolo del livello di gravità della violazione vengono considerati diversi elementi:

Il contesto dell’attività di trattamento (DPC);

la facilità di identificazione degli interessati (EI);

le circostanze della violazione (CB).

Sulla scorta di scelte che vengono attinte da menù a tendina (come evidenziato nell’immagine precedente), viene attribuito ad ogni elemento di cui al surriportato elenco un valore numerico. Al fine di calcolare il livello di gravità della violazione viene sfruttata la formula:

Gravità della violazione (SE) = DPC x EI + CB

Il valore numerico ottenuto viene ascritto ad una scala ordinale.

Per SE < 2 il livello di gravità risulterà Basso Per 2 < SE < 3 il livello di gravità risulterà Medio Per 3 < SE < 4 il livello di gravità risulterà Alto Per SE > 4 il livello di gravità risulterà Molto Alto

Generazione report di una violazione dei dati#

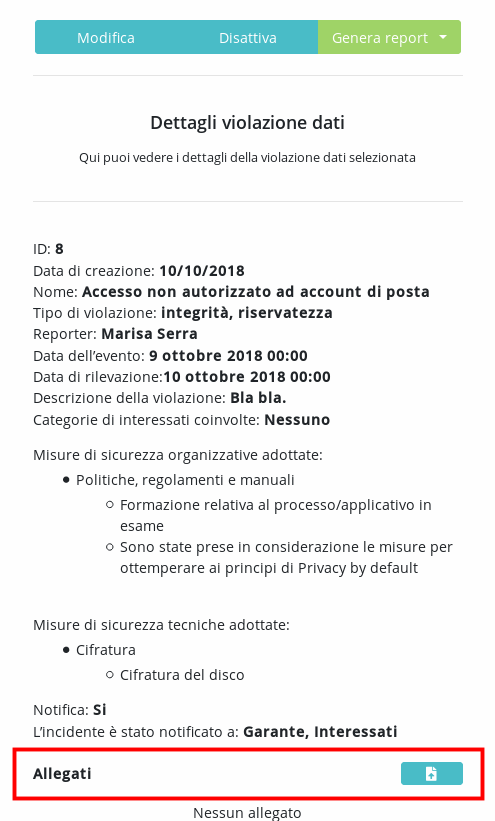

Per generare un documento che contenga le informazioni viste sopra a seguito di una sospetta violazione occorre:

fare clic sulla voce di menu Data Breach;

fare clic su una riga del registro delle violazioni di dati;

fare clic su genera report e selezionare il formato desiderato.

Caricare file e allegati relativi ad una violazione#

Tramite il tasto «carica file» posto nella colonna a destra dedicata ai dettagli della violazione, è possibile caricare uno o più file allegandoli ad una possibile o accertata violazione di dati.

Una volta cliccato il bottone seguire le istruzioni riportate al seguente link: Caricare un file.